偽のハニーポットを誤って閉鎖させてしまった話

要約

- あるリサーチャーがDDoS代行サービスを模したオランダ警察のOperation PowerOFFハニーポット「cyberzap.fun」を偶然発見し、調査中にそのサイトをオフラインにさせてしまった。

重要なポイント

- Operation PowerOFFはオランダ警察(Politie)がFBI・Europol・NCAと連携して運営しており、公開型の警告ページ(netcrashers.netは警察の警告ページにリダイレクト)と、IPアドレスやメールアドレスを記録する隠蔽型ハニーポット(cyberzap.fun)の両方を展開している。

- Cyberzapの見破り方は単純だった:オランダ警察はインフラを一貫してbit.nlでホストしており、MX DNSレコードにも同じプロバイダーが露出していた。

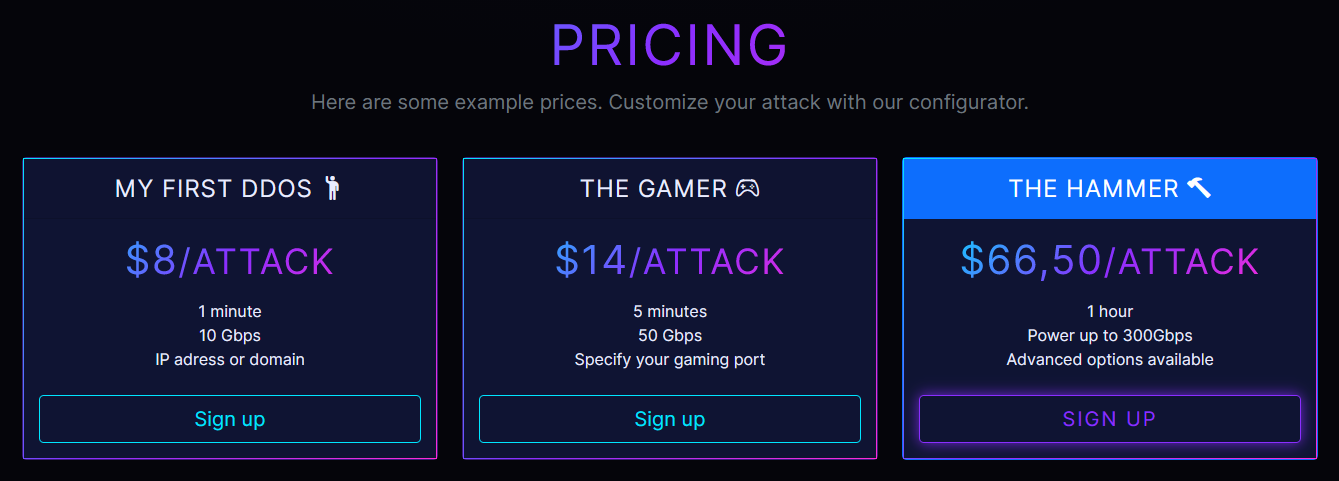

- ハニーポットはコストを抑えつつ犯意の証拠を収集していた:偽の決済フロー、攻撃履歴タブ、埋め込みリクエストID、Cloudflare Turnstile、そして実際に届く有効化メールを備えていた。

- リサーチャーが注文するまでの先行注文はわずか14件で、サイトが閉鎖される前に実際の犯罪者をほとんど捕捉できていなかったことが示唆される。

- 戦略的な目的は逮捕よりも不信感の醸成にある:押収済みのサービスだけでなく、すべてのブースターサービスを購入者に疑わせること。

Hacker Newsのコメントより

- 「パニックで閉鎖した」という解釈には異論がある:最も可能性が高いのは、リサーチャーのIPに対してWAFルールが発動し401 Unauthorizedが返されたというもので、警察スタッフが慌てて対応したわけではないとされる。

- DDoSサービスを使って自社インフラへの負荷テストを行うことには正当な用途があるという指摘もあり、ハニーポットが「犯意」として捉えるべき行為の定義が難しいことも議論されている。

注目コメント

- @bananamogul:「おそらく誰かがそのIPに対してWAFルールを入れて401を返しただけ」──閉鎖は人間によるパニックではなく自動処理の可能性が高い。

- @amarcheschi:偶然イタリア国防省の類似した警告リダイレクトを発見した経験を共有;政府による隠蔽型ハニーポットはオランダ警察に限った話ではない。

英語版: I accidentally made law enforcement shut down their fake honeypot · Original source